Secure Boot на Windows Server: обновление сертификатов 2026

Сертификаты Secure Boot Windows Server, выпущенные в 2011 году, истекают в 2026. Без обновления серверы перестанут получать новые защиты загрузки — обновления Windows Boot Manager, списки отзыва и исправления уязвимостей boot-уровня. В отличие от рабочих станций, серверы в IT-managed средах не получают обновление сертификатов автоматически — администратор должен действовать вручную. В этой статье разбираем, какие именно сертификаты нужно обновить, как проверить статус и применить исправление тремя способами.

Ключевой тезис: при истечении сертификатов 2011 года сервер продолжает загружаться и работать, но перестаёт получать новые защиты уровня загрузки — обновления Boot Manager, списки отзыва DBX, исправления уязвимостей boot-уровня. Устройство становится уязвимым к bootkit-атакам.

Содержание

Какие сертификаты Secure Boot на Windows Server истекают

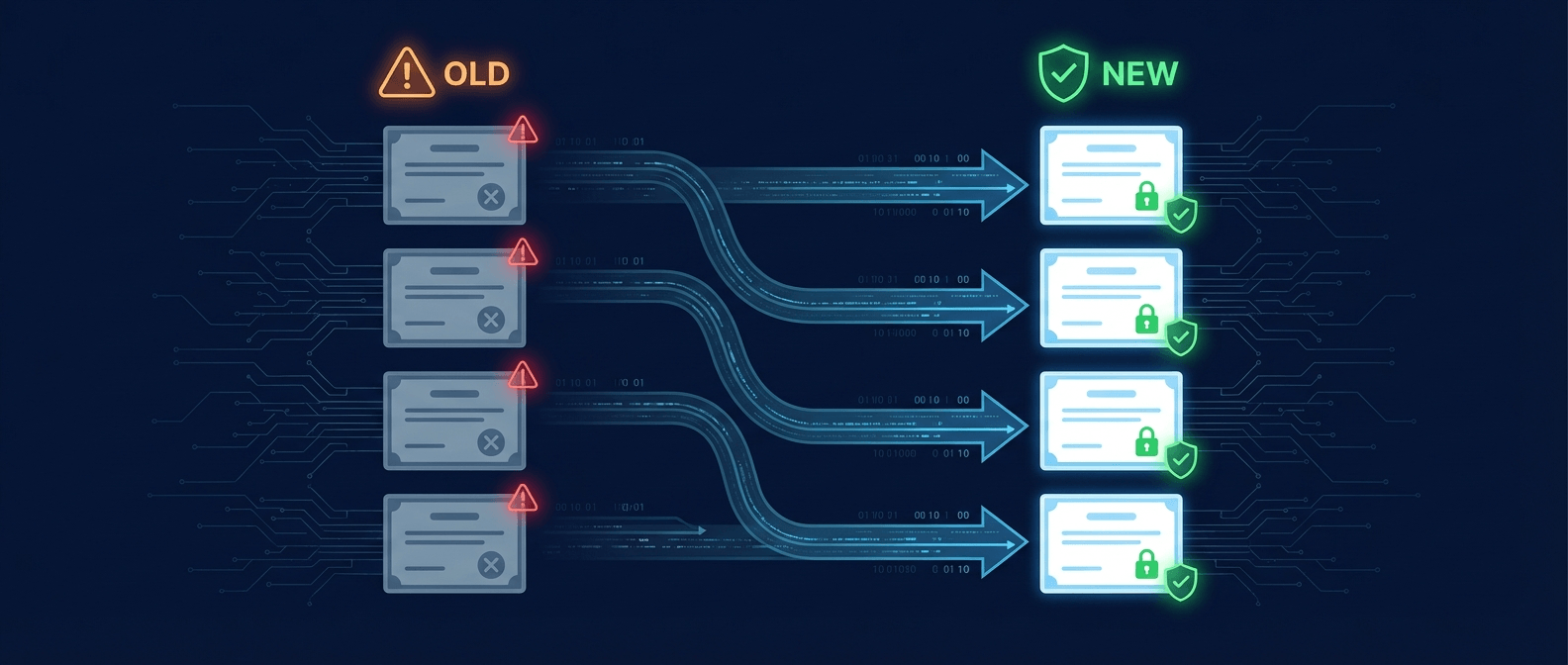

Secure Boot полагается на цепочку сертификатов, которую прошивка UEFI проверяет при каждой загрузке. В 2011 году Microsoft выпустила четыре ключевых сертификата, и все они истекают в 2026 году:

| Сертификат 2011 | Срок истечения | Замена 2023 |

|---|---|---|

| KEK CA (Key Exchange Key) | Июнь 2026 | KEK 2K CA |

| Windows Production PCA 2011 | Октябрь 2026 | Windows UEFI CA 2023 |

| Microsoft UEFI CA 2011 | Июнь 2026 | Microsoft UEFI CA 2023 |

| Microsoft Option ROM UEFI CA | Июнь 2026 | Microsoft Option ROM UEFI CA 2023 |

Заменяющие сертификаты были выпущены в 2023 году и включены в накопительные обновления Windows. Но для Windows Server их нужно активировать вручную — запись в реестре, групповая политика или утилита WinCS.

Важно понимать: истечение сертификатов Secure Boot на Windows Server не означает немедленную остановку сервера. Но после установки будущих обновлений, содержащих компоненты, подписанные только новыми сертификатами 2023, загрузка может стать невозможной.

Чем обновление Secure Boot на Windows Server отличается от ПК

На Windows 10/11 (consumer) обновление сертификатов Secure Boot применяется автоматически через механизмы Controlled Feature Rollout (CFR) и включение в накопительные обновления для устройств с высоким уровнем доверия (high-confidence buckets). Серверы в IT-managed средах работают иначе:

- Нет гарантированного автоматического обновления — CFR доступен только при включённых диагностических данных, high-confidence buckets применяются не ко всем устройствам

- Накопительные обновления содержат сертификаты, но не активируют их автоматически — нужен реестр, GPO или WinCS

- Три метода активации: реестр (AvailableUpdates = 0x5944), групповая политика (GPO), утилита WinCS

- Запуск через запланированную задачу — после установки флага реестра обновление обычно применяется в течение примерно 12 часов. Перезагрузка нужна для обновления boot manager, но инициирование обновления перезагрузку не вызывает

Это критическое отличие: если вы администрируете парк серверов, каждый из них нужно обработать индивидуально. Для автоматизации подойдёт GPO или скрипт на PowerShell, который мы приведём ниже.

Если у вас профессиональное администрирование серверов на аутсорсе — убедитесь, что ваш подрядчик в курсе проблемы. Сроки сжатые, а последствия игнорирования — потеря защиты загрузки и уязвимость к bootkit-атакам.

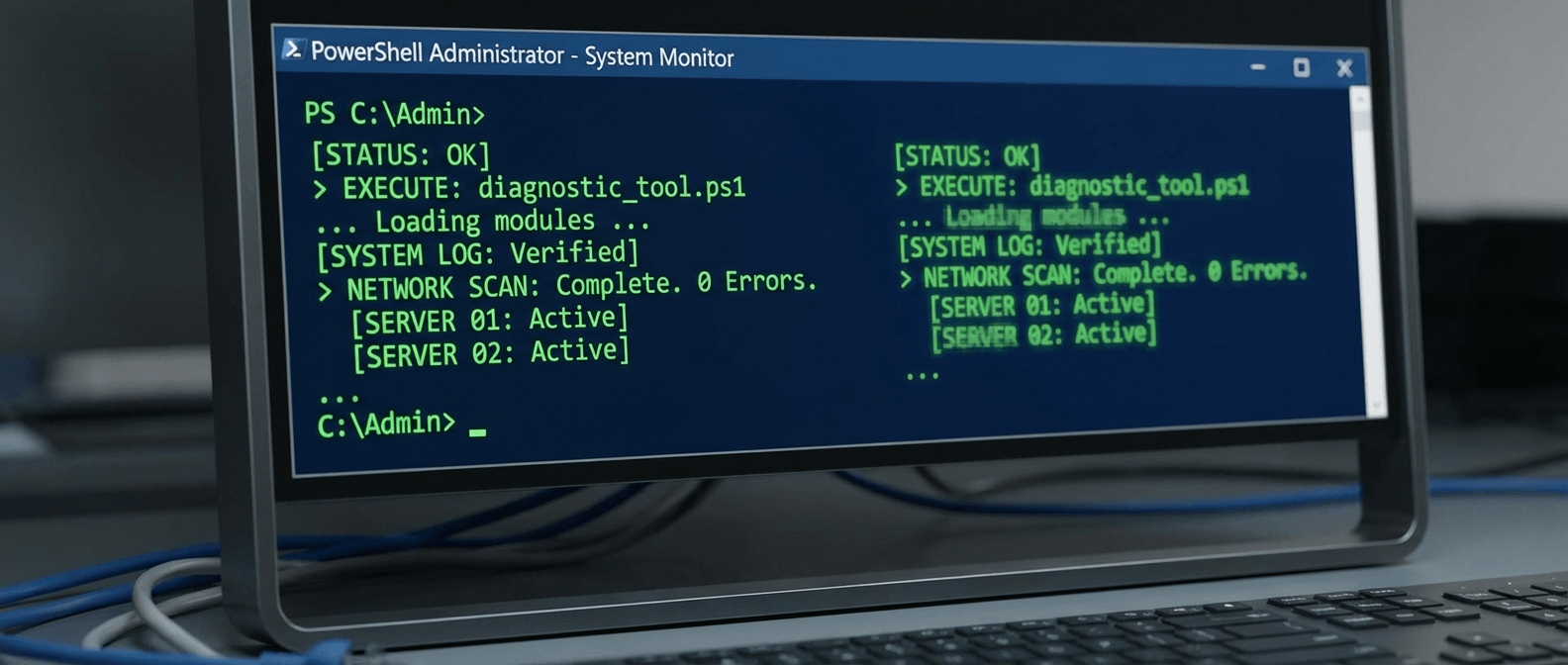

Как проверить статус Secure Boot на Windows Server

Перед обновлением убедитесь, что Secure Boot включен и серверу действительно нужно обновление. Откройте PowerShell от имени администратора и выполните команду:

Confirm-SecureBootUEFIКоманда вернёт True, если Secure Boot включен. Если False — обновление сертификатов не требуется (Secure Boot выключен на уровне прошивки).

Далее проверьте текущий статус сертификатов Secure Boot Windows Server через реестр:

Get-ItemProperty -Path "HKLM:\SYSTEM\CurrentControlSet\Control\SecureBoot\Servicing" `

-Name UEFICA2023Status -ErrorAction SilentlyContinue `

| Select-Object UEFICA2023StatusВозможные значения:

- Updated — сертификаты 2023 уже установлены, действие не требуется

- NotStarted или пустое значение — нужно обновить

- InProgress — обновление в процессе (запланированная задача обрабатывает его)

- Ненулевое значение

UEFICA2023Error— предыдущая попытка завершилась ошибкой (см. раздел устранения неполадок)

Также проверьте, что на сервере установлено накопительное обновление не старше октября 2025 — именно с этих версий Microsoft добавила ключи реестра для управления обновлением сертификатов Secure Boot.

Пошаговое обновление Secure Boot Windows Server через реестр

Самый простой способ обновить сертификаты Secure Boot Windows Server — добавить значение реестра AvailableUpdates с флагом 0x5944. Этот флаг указывает системе обновить все четыре сертификата при следующей перезагрузке.

Шаг 1. Откройте PowerShell от имени администратора и выполните:

# Шаг 1: Добавить флаг обновления сертификатов

Set-ItemProperty -Path "HKLM:\SYSTEM\CurrentControlSet\Control\SecureBoot" `

-Name AvailableUpdates -Value 0x5944 -Type DWordШаг 2. Перезагрузите сервер:

# Шаг 2: Перезагрузка сервера

Restart-Computer -ForceШаг 3. После загрузки проверьте результат:

# Шаг 3: Проверить результат

Get-ItemProperty -Path "HKLM:\SYSTEM\CurrentControlSet\Control\SecureBoot\Servicing" `

-Name UEFICA2023StatusЗначение Updated означает успех. Если статус отличается от Updated или присутствует ненулевое UEFICA2023Error — перейдите к разделу устранения ошибок ниже.

Важно: Если сервер использует кластер (Failover Cluster), обновляйте узлы по одному, чтобы избежать одновременной перезагрузки всех нод. Сначала пассивный узел, проверка, затем активный.

Обновление сертификатов Secure Boot через групповую политику (GPO)

Для доменных серверов удобнее распространить обновление Secure Boot через групповую политику — не нужно заходить на каждый сервер вручную.

Метод 1. Administrative Template (рекомендуемый)

Microsoft рекомендует использовать встроенный административный шаблон:

Шаг 1. Откройте Group Policy Management на контроллере домена и создайте новую GPO (или отредактируйте существующую).

Шаг 2. Перейдите в Computer Configuration → Administrative Templates → Windows Components → Secure Boot и включите политику «Enable Secure Boot certificate deployment» = Enabled.

Шаг 3. Привяжите GPO к OU с серверами и дождитесь применения политики (или выполните gpupdate /force на целевых серверах).

Метод 2. Registry Preferences

Если административный шаблон недоступен (старые версии Windows Server), можно использовать Registry Preferences:

Перейдите в Computer Configuration → Preferences → Windows Settings → Registry и создайте новый элемент:

- Action: Update

- Hive:

HKEY_LOCAL_MACHINE - Key path:

SYSTEM\CurrentControlSet\Control\SecureBoot - Value name:

AvailableUpdates - Value type:

REG_DWORD - Value data:

0x5944(десятичное: 22852)

Привяжите GPO к OU с серверами и дождитесь применения политики (или выполните gpupdate /force на целевых серверах). Перезагрузите серверы. После перезагрузки проверьте UEFICA2023Status как описано выше.

Рекомендация: Не применяйте GPO ко всем серверам одновременно. Разбейте на группы и обновляйте партиями, оставляя время на проверку каждой группы. Для мониторинга целостности серверов можно использовать AIDE или аналогичные инструменты, чтобы отслеживать изменения после обновления.

Как убедиться, что обновление Secure Boot прошло успешно

После перезагрузки сервера проверьте результат тремя способами:

1. Реестр — основной способ:

# Проверка через реестр

Get-ItemProperty -Path "HKLM:\SYSTEM\CurrentControlSet\Control\SecureBoot\Keys" `

-Name UEFICA2023Status | Select-Object UEFICA2023StatusЗначение Updated = успех. NotStarted = обновление ещё не начиналось. InProgress = обрабатывается. Если присутствует ненулевое UEFICA2023Error — ошибка (см. следующий раздел).

2. Event Viewer — детальная диагностика:

Откройте Event Viewer → Applications and Services Logs → Microsoft → Windows → SecureBoot-NNNN → Operational и найдите:

- Event ID 1808 — сертификаты Secure Boot Windows Server успешно обновлены

- Event ID 1801 — обновление завершилось ошибкой (подробности в описании события)

- Event ID 1795 — прошивка не поддерживает обновление сертификатов

3. Дополнительная проверка:

Убедитесь, что в реестре появился параметр UpdateStatusTime с датой последнего обновления. Если дата совпадает с моментом перезагрузки — обновление сработало.

Для массовой проверки серверов в домене используйте PowerShell-скрипт:

# Массовая проверка всех серверов в домене

$servers = Get-ADComputer -Filter {OperatingSystem -like "*Server*"} `

| Select-Object -ExpandProperty Name

Invoke-Command -ComputerName $servers -ScriptBlock {

Get-ItemProperty -Path "HKLM:\SYSTEM\CurrentControlSet\Control\SecureBoot\Keys" `

-Name UEFICA2023Status -ErrorAction SilentlyContinue

} | Select-Object PSComputerName, UEFICA2023StatusУстранение ошибок при обновлении сертификатов Secure Boot

Если после перезагрузки UEFICA2023Status показывает состояние, отличное от Updated, или вы видите ошибки в Event Viewer, вот основные причины и решения:

Event ID 1801 — сбой обновления UEFI-переменных

- Убедитесь, что сервер загружен в режиме UEFI (не Legacy BIOS). Secure Boot работает только с UEFI

- Проверьте, что резервная копия сервера создана перед повторной попыткой

- Обновите прошивку (BIOS/UEFI) до последней версии от производителя

Event ID 1795 — прошивка не поддерживает обновление

- Некоторые старые серверы не поддерживают обновление сертификатов Secure Boot через ОС

- Решение: обновить прошивку UEFI до версии, поддерживающей обновление ключей

- Если обновление прошивки недоступно — обратитесь к производителю сервера

UEFICA2023Error — общий код ошибки

- Проверьте значение

UEFICA2023Errorв том же разделе реестра для получения кода ошибки - Убедитесь, что Secure Boot включен:

Confirm-SecureBootUEFIдолжен вернуть True - Проверьте, что накопительное обновление Windows установлено (не старше октября 2025)

Сервер не загружается после попытки обновления

- Загрузитесь в UEFI/BIOS Setup и временно отключите Secure Boot

- Загрузите Windows, проверьте журналы событий

- Обновите прошивку UEFI и повторите попытку

- Если ничего не помогает — обратитесь за профессиональной помощью по администрированию серверов

Итог

- Четыре сертификата Secure Boot 2011 истекают в 2026 — KEK CA, Windows Production PCA, UEFI CA, Option ROM CA

- Windows Server не обновляет сертификаты автоматически — в отличие от Windows 10/11, где применяется Controlled Feature Rollout (CFR)

- Быстрый метод: добавить AvailableUpdates = 0x5944 в реестр и перезагрузить

- Для домена: использовать GPO (Administrative Template или Registry Preferences) для массового обновления

- Проверка: UEFICA2023Status = Updated, Event ID 1808 в журнале SecureBoot

- Перед обновлением — убедиться, что накопительное обновление не старше октября 2025

- Обновлять серверы партиями, не все одновременно — особенно в кластерах

Часто задаваемые вопросы

Ответы на частые вопросы об обновлении сертификатов Secure Boot на Windows Server.

Обновление сертификатов Secure Boot на Windows Server — задача с чётким дедлайном. Если у вас много серверов или нет времени разбираться в деталях — мы поможем. Проведём аудит, обновим сертификаты Secure Boot на всех серверах и убедимся, что каждый из них защищён.