Сетевые требования коробочного Битрикс24: порты, сервисы, закрытый контур

Какие порты Битрикс24 нужно открыть на сервере? Коробочная версия связана с десятками внешних сервисов: push-уведомления, телефония VoxImplant, видеозвонки через WebRTC, маркетплейс, обновления, конвертация документов. Каждый сервис требует конкретных портов и адресов. Одна ошибка в firewall — и сотрудники не получают уведомления, звонки не проходят, маркетплейс ломается.

Официальная документация по портам Битрикс24 разбросана по десяткам страниц helpdesk. Единого справочника нет. Мы собрали всё в одном месте: полные таблицы портов, готовые правила iptables и firewalld, разбор работы в закрытом контуре и whitelist исходящих доменов для корпоративных прокси.

Статья для системных администраторов и IT-руководителей, которые настраивают или обслуживают серверный Битрикс24 (VMBitrix). Все данные проверены по официальным источникам helpdesk.bitrix24.ru и dev.1c-bitrix.ru. Для ELMA365 мы подготовили аналогичный разбор — сетевые требования, порты и настройка реверс-прокси.

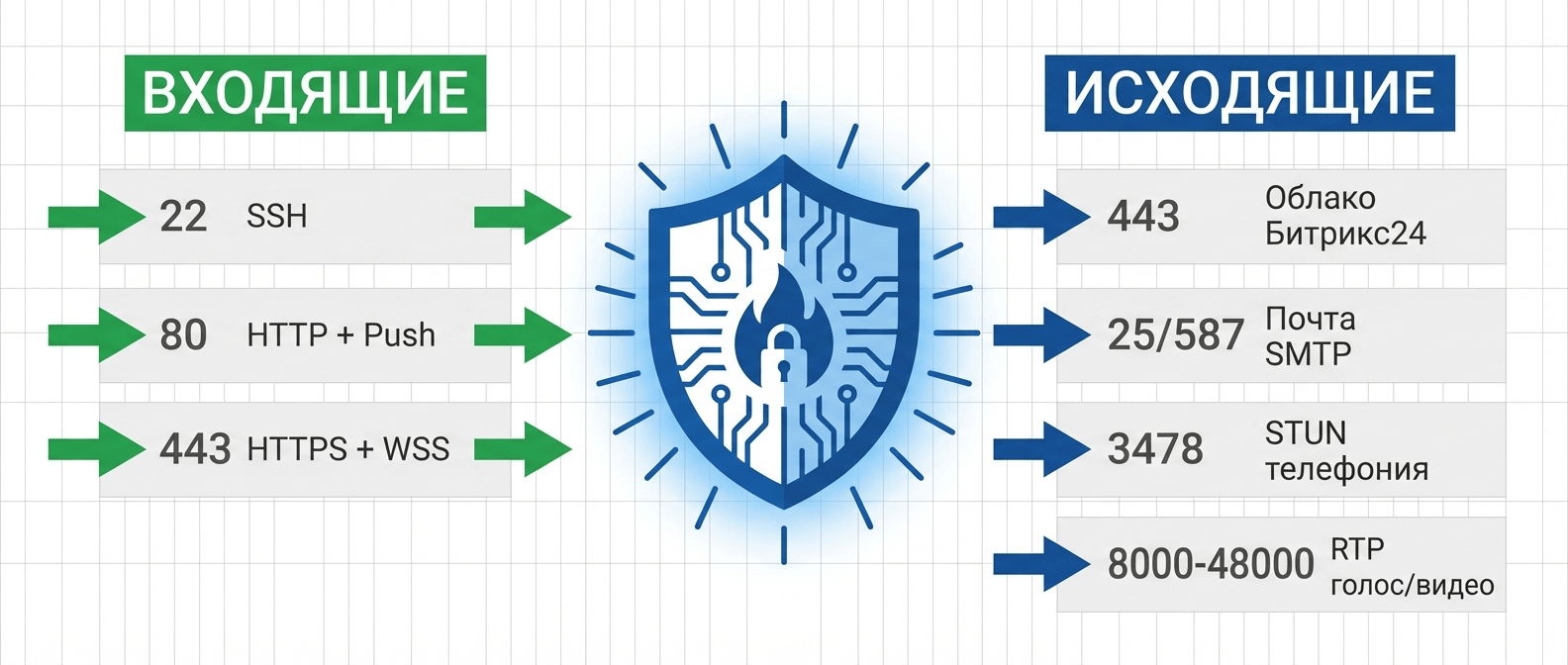

Коротко: минимальные порты Битрикс24 для работы — 22, 80, 443. Push Server 2.0 работает через стандартные порты. 8895 — только localhost. В закрытом контуре портал, CRM, чаты и почта работают автономно. Ниже — полные таблицы, iptables/firewalld и whitelist доменов.

Содержание

Порты Битрикс24 в локальной сети

Все порты сервера коробочного Битрикс24. Актуальные — для Push Server 2.0 (VMBitrix 7.3+), устаревшие выделены серым.

| Порт | Протокол | Сервис | Направление | Примечание |

|---|---|---|---|---|

| 22 | TCP | SSH | Входящий | Администрирование сервера |

| 25 | TCP | SMTP | Исходящий | Отправка почты (или другой порт) |

| 80 | TCP | HTTP | Входящий | Веб-интерфейс + Push (WebSocket, long-polling) |

| 443 | TCP | HTTPS | Вход./Исход. | Веб-интерфейс + Push WSS + все исходящие к облаку Битрикс24 |

| 389 | TCP/UDP | LDAP | Исходящий | К AD-контроллеру (только при интеграции с AD) |

| 636 | TCP | LDAPS | Исходящий | К AD-контроллеру через SSL (только при интеграции с AD) |

| 8890 | TCP | NTLM (HTTP) | Входящий | SSO из браузера (только при интеграции с AD) |

| 8891 | TCP | NTLM (HTTPS) | Входящий | SSO из браузера (только при интеграции с AD) |

| 8895 | TCP | Push — публикация | Внутренний (localhost) | Публикация сообщений в Push Server. Только 127.0.0.1 |

| 5222 | TCP | XMPP | — | УСТАРЕВШИЙ. Заменён десктоп-приложением |

| 5223 | TCP | XMPP (SSL) | — | УСТАРЕВШИЙ. Заменён десктоп-приложением |

| 8893 | TCP | Push (HTTP) | — | УСТАРЕВШИЙ. Только для nginx-push-stream-module 0.3.4. Push Server 2.0 работает через 80/443 |

| 8894 | TCP | Push (HTTPS) | — | УСТАРЕВШИЙ. Только для nginx-push-stream-module 0.3.4. Push Server 2.0 работает через 80/443 |

Push Server 2.0 (NodeJS, VMBitrix 7.3+) — единственная поддерживаемая версия с 2021 года. Работает через стандартные порты 80/443: WebSocket (WSS) как основной транспорт, long-polling как fallback. Порты 8893/8894 относятся к устаревшему nginx-push-stream-module и для Push Server 2.0 не требуются (источник). Порт 8895 — внутренняя публикация сообщений (localhost).

LDAP/AD: порты 389/636 (исходящие к AD-контроллеру) и 8890/8891 (входящие для NTLM SSO) нужны только при интеграции с Active Directory.

Данные: настройки модуля Push and Pull, настройка Push-сервера, модуль LDAP, по состоянию на март 2026 г.

Внешние сервисы и порты Битрикс24 для коробочной версии

Коробочный Битрикс24 обращается к облачным сервисам: телефония, видеозвонки, push-уведомления, обновления, конвертация документов. Полный справочник — ниже. Для каждого сервиса указана альтернатива в закрытом контуре.

ОСНОВА ПОРТАЛА

| Сервис | Адрес | Порт | Протокол | Направление | Альтернатива |

|---|---|---|---|---|---|

| HTTP | IP сервера | 80 | TCP | Входящий | Локально |

| HTTPS | IP сервера | 443 | TCP | Входящий | SSL обязателен |

PUSH & PULL

| Сервис | Адрес | Порт | Протокол | Направление | Альтернатива |

|---|---|---|---|---|---|

| Push Server 2.0 (веб) | IP сервера | 80/443 (WebSocket) | TCP | Входящий | Стандартные порты, доп. настройки не нужны |

| Push Server 2.0 (мобильные) | IP сервера | 8893 (HTTP), 8894 (WSS) | TCP | Входящий | Только для моб. приложения Б1д |

| Облачный Push | rtc-cloud.bitrix.info | 443 | HTTPS | Исходящий | Не нужен при локальном Push |

| Push (моб. уведомления) | cloud-messaging.bitrix24.tech | 443 | HTTPS | Исходящий | Нет альтернативы для моб. приложения |

ТЕЛЕФОНИЯ

| Сервис | Адрес | Порт | Протокол | Направление | Альтернатива |

|---|---|---|---|---|---|

| VoxImplant | telephony.bitrix.info | 443 | HTTPS | Исходящий | Itgrix + Asterisk |

| SIP-коннектор | ip.b24-*.bitrixphone.com | 443, 5060, 3478 TCP/UDP 8000-48000 UDP (RTP) | TCP/UDP | Двунаправленный | Itgrix — голос в LAN |

| Asterisk/FreePBX | IP Asterisk (LAN) | 5060, 10000-20000 UDP | TCP/UDP | Локальный | Закрытый контур |

ВИДЕОЗВОНКИ

| Сервис | Адрес | Порт | Протокол | Направление | Альтернатива |

|---|---|---|---|---|---|

| SFU-серверы | *.webrtc.bitrix.info | 443, 7881, UDP 1024-65000 | TCP/UDP (WebRTC) | Двунаправленный | Enterprise: свой TURN |

| TURN-сервер | turn.calls.bitrix24.com | 443 | TCP | Исходящий | Enterprise: свой TURN |

ПОЧТА

| Сервис | Адрес | Порт | Протокол | Направление | Альтернатива |

|---|---|---|---|---|---|

| IMAP | IP почтового сервера | 143, 993 | TCP | Исходящий | Dovecot, Exchange |

| SMTP | localhost / IP почтовика | 25, 465, 587 | TCP | Исходящий | Postfix в VMBitrix |

МАРКЕТПЛЕЙС / ОБНОВЛЕНИЯ / ПРОЧЕЕ

| Сервис | Адрес | Порт | Протокол | Направление | Альтернатива |

|---|---|---|---|---|---|

| OAuth | oauth.bitrix.info | 443 | HTTPS | Исходящий | D7-модули |

| Маркетплейс | marketplace.1c-bitrix.ru | 443 | HTTPS | Исходящий | Установить заранее |

| Обновления | www.1c-bitrix.ru, bitrixsoft.com | 80, 443 | TCP | Исходящий | Ручной перенос |

| Конвертер | transformer-ru-boxes.bitrix24.tech | 443 | HTTPS | Исходящий | Enterprise: локальный |

| ONLYOFFICE | oo-proxy-ms.bitrix.info | 443 | HTTPS | Исходящий | Enterprise: свой ONLYOFFICE |

| Открытые линии | im.bitrix.info | 443 | HTTPS | Двунаправленный | Не работает офлайн |

| CoPilot (AI) | ai-proxy-ru.bitrix.info | 443 | HTTPS | Исходящий | Не работает офлайн |

Дополнение: для телефонии также требуется порт 3478 TCP/UDP (STUN) и диапазон 8000-48000 UDP (RTP) — подтверждено в документации облачной АТС. Для настройки почты — подробности в нашей статье о Postfix для Битрикс24.

Данные: helpdesk.bitrix24.ru, требования для видеозвонков, модуль мессенджера, по состоянию на март 2026 г.

Закрытый контур: какие порты Битрикс24 работают без интернета

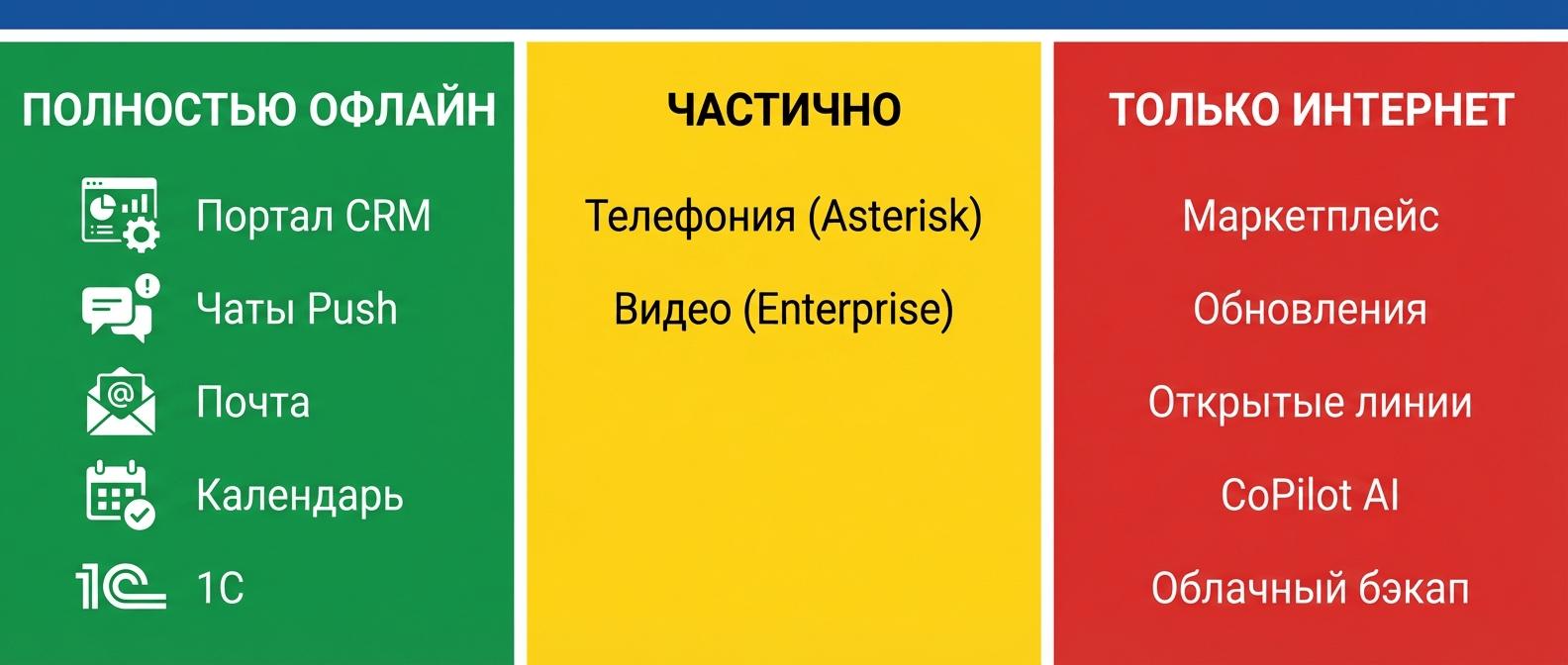

Можно ли развернуть Битрикс24 без доступа к интернету? Да, но не всё будет работать. Сводка по каждой функции:

| Функция | Без интернета? | Что нужно | Комментарий |

|---|---|---|---|

| Портал, CRM, Задачи, Календарь | ДА | Коробка + SSL-сертификат | Основной функционал работает полностью |

| Чаты, уведомления (Push & Pull) | ДА | Локальный Push Server 2.0 (NodeJS), порты 8893/8894/8895 | Устанавливается в VMBitrix |

| Почта (своя) | ДА | Свой IMAP/SMTP сервер в LAN | Dovecot, Exchange, Postfix |

| Интеграция с 1С | ДА | Сетевая связность 1С ↔ Б1д | Модуль работает по внутренней сети |

| Телефония | ЧАСТИЧНО | Asterisk/FreePBX + коннектор (Itgrix) | VoxImplant — НЕТ. Через Asterisk — ДА |

| Видеозвонки | НЕТ (стандарт) / ДА (Enterprise) | Свой TURN-сервер | Нужен доступ к *.webrtc.bitrix.info |

| Маркетплейс | НЕТ | Временное открытие доступа или D7-модули | Приложения работают при активной лицензии |

| Обновления | НЕТ | Ручной перенос пакетов | Нужен доступ к www.1c-bitrix.ru |

| Открытые линии / боты | НЕТ | Требуют im.bitrix.info | Внешние мессенджеры недоступны |

| CoPilot (AI) | НЕТ | Облачный |

Три сценария развёртывания:

- Полностью офлайн: портал, CRM, задачи, календарь, чаты (при локальном Push Server 2.0), почта (свой IMAP/SMTP), интеграция с 1С, авторизация через Active Directory.

- Частично офлайн: телефония работает только через Asterisk/FreePBX с коннектором (Itgrix и др.); видеозвонки — только в Enterprise-редакции с собственным TURN-сервером.

- Только с интернетом: маркетплейс, обновления, открытые линии (Viber, Telegram, VK), CoPilot (AI), КЭДО, облачный бэкап.

В закрытом контуре облачный бэкап Битрикс24 недоступен. Организуйте локальное резервное копирование: mysqldump + rsync по стратегии 3-2-1.

Данные: курс «Закрытый контур и частное облако», helpdesk.bitrix24.ru, по состоянию на март 2026 г.

Исходящие порты Битрикс24 — whitelist доменов для прокси

Если сервер Битрикс24 стоит за корпоративным прокси или NGFW (Fortinet, Kerio, UserGate), ему нужен доступ к конкретным доменам. Whitelist для правил исходящего трафика — все подключения через порт 443 (HTTPS):

| Домен/адрес | Сервис | Порт | Обязательный? |

|---|---|---|---|

| rtc-cloud.bitrix.info | Облачный Push-сервер | 443 | Для мобильных push |

| cloud-messaging.bitrix24.tech | Push-уведомления (мобильные) | 443 | Для мобильных push |

| telephony.bitrix.info | VoxImplant (штатная телефония) | 443 | Для телефонии |

| *.webrtc.bitrix.info | Облачные SFU-серверы видеозвонков | 443, 7881, UDP 1024-65000 | Для видеозвонков |

| turn.bitrix24.tech | TURN-сервер видеозвонков | 443 | Для видеозвонков |

| oauth.bitrix.info | REST авторизация (OAuth) | 443 | Для REST/Маркетплейс |

| marketplace.1c-bitrix.ru | Каталог Маркетплейс | 443 | Для REST/Маркетплейс |

| www.1c-bitrix.ru / bitrixsoft.com | Сервер обновлений | 80, 443 | Для обновлений |

| transformer-ru-boxes.bitrix24.tech | Облачный конвертер | 443 | Зависит от использования |

| im.bitrix.info | Сервер коннекторов | 443 | Для открытых линий |

| imsqs.bitrix.info | Серверы очередей ботов/ОЛ | 443 | Для открытых линий |

| marta.bitrix.info | Сервис ботов | 443 | Для открытых линий |

| checker.bitrix24.tech | Проверка доступности портала | 443 | Зависит от использования |

| assistant.bitrix.info | Битрикс24 Ассистент | 443 | Зависит от использования |

Для минимальной конфигурации (портал без телефонии, видеозвонков и открытых линий) достаточно разрешить доступ к серверам обновлений (www.1c-bitrix.ru, bitrixsoft.com) и OAuth (oauth.bitrix.info). Остальные домены открывайте по мере подключения сервисов.

Как открыть порты Битрикс24: iptables и firewalld

Готовые правила для типичной установки. iptables — для серверов на CentOS 7, firewalld — для VMBitrix на Alma Linux / Rocky Linux.

Вариант 1: iptables

# Сбрасываем правила

iptables -F

iptables -X

# Политика по умолчанию — DROP

iptables -P INPUT DROP

iptables -P FORWARD DROP

iptables -P OUTPUT DROP

# Loopback (обязательно — Push Server публикует через 8895 на localhost)

iptables -A INPUT -i lo -j ACCEPT

iptables -A OUTPUT -o lo -j ACCEPT

# Установленные соединения

iptables -A INPUT -m state --state ESTABLISHED,RELATED -j ACCEPT

iptables -A OUTPUT -m state --state ESTABLISHED,RELATED -j ACCEPT

# --- ВХОДЯЩИЕ ---

iptables -A INPUT -p tcp --dport 22 -j ACCEPT # SSH

iptables -A INPUT -p tcp --dport 80 -j ACCEPT # HTTP + Push WebSocket

iptables -A INPUT -p tcp --dport 443 -j ACCEPT # HTTPS + Push WSS

# NTLM/AD (раскомментировать при интеграции с AD)

# iptables -A INPUT -p tcp --dport 8890 -j ACCEPT

# iptables -A INPUT -p tcp --dport 8891 -j ACCEPT

# --- ИСХОДЯЩИЕ ---

iptables -A OUTPUT -p udp --dport 53 -j ACCEPT # DNS

iptables -A OUTPUT -p tcp --dport 53 -j ACCEPT # DNS

iptables -A OUTPUT -p tcp --dport 443 -j ACCEPT # Облако Битрикс24

iptables -A OUTPUT -p tcp --dport 25 -j ACCEPT # SMTP

iptables -A OUTPUT -p tcp --dport 587 -j ACCEPT # SMTP Submission

iptables -A OUTPUT -p tcp --dport 80 -j ACCEPT # Обновления

iptables -A OUTPUT -p tcp --dport 3478 -j ACCEPT # STUN

iptables -A OUTPUT -p udp --dport 3478 -j ACCEPT # STUN

iptables -A OUTPUT -p udp --dport 8000:48000 -j ACCEPT # RTP

# LDAP к AD (раскомментировать при интеграции с AD)

# iptables -A OUTPUT -p tcp --dport 389 -j ACCEPT

# iptables -A OUTPUT -p tcp --dport 636 -j ACCEPT

# ICMP

iptables -A INPUT -p icmp --icmp-type echo-request -j ACCEPT

iptables -A OUTPUT -p icmp -j ACCEPT

iptables-save > /etc/sysconfig/iptablesВариант 2: firewalld (VMBitrix на Alma/Rocky)

firewall-cmd --permanent --add-service=ssh

firewall-cmd --permanent --add-service=http

firewall-cmd --permanent --add-service=https

# NTLM/AD (при интеграции с AD)

# firewall-cmd --permanent --add-port=8890-8891/tcp

firewall-cmd --reload

firewall-cmd --list-allДля закрытого контура: уберите исходящие правила на 443 — облачные сервисы станут недоступны, но портал, CRM и чаты продолжат работать.

Типичные ошибки при настройке сети Битрикс24

- Не приходят уведомления. Push Server 2.0 работает через WSS на порту 443. Проверьте SSL-сертификат, nginx-прокси WebSocket (/bitrix/subws/) и запуск Push Server через VMBitrix. Если ВМ старая (< 7.3) — обновите.

- Ошибка подключения — маркетплейс, обновления, телефония. Заблокирован исходящий 443. Откройте исходящий 443 или настройте whitelist доменов.

- Не работают видеозвонки. Закрыты 7881 TCP и UDP 1024-65000. Нужен TURN: turn.calls.bitrix24.com:443. Для быстрой диагностики запустите calltest.bitrix24.ru — сервис проверит камеру, микрофон и сетевое подключение, покажет что именно блокирует звонки.

- Открыли все порты.

iptables -P INPUT ACCEPTувеличивает поверхность атаки. Используйте точечные правила. - Старый Push-модуль. Если ВМ ниже 7.3 — используется nginx-push-stream-module (не поддерживается с 2021). Обновите до VMBitrix 7.3+ с Push Server 2.0.

Источники и полезные ссылки

- Настройки модуля Push and Pull — порты, версии, рекомендации

- Настройка Push-сервера на стороннем окружении

- Настройка Push and Pull сервера — Push Server 2.0

- Технические требования

- Битрикс24 Синк: видеозвонки — порты 443, 7881, UDP 1024-65000

- Как проверить работу видеозвонков — сервис calltest.bitrix24.ru

- Облачная АТС — 3478, 5060, 8000-48000

- Настройка офисной АТС

- Модуль LDAP — NTLM 8890/8891

- Модуль мессенджера — TURN turn.calls.bitrix24.com

- Курс «Закрытый контур»

Что запомнить

- Минимальные порты Битрикс24 для работы: 22 (SSH), 80 (HTTP), 443 (HTTPS). Push Server 2.0 идёт через стандартные порты

- Порты 8893/8894 устарели — для nginx-push-stream-module 0.3.4, не для Push Server 2.0. Порт 8895 — только localhost

- Все облачные сервисы и исходящие порты Битрикс24 работают через 443 (HTTPS)

- В закрытом контуре портал, CRM, чаты и почта работают полностью автономно

- Используйте firewalld (Alma/Rocky) вместо iptables для новых установок VMBitrix

Часто задаваемые вопросы

Ответы на частые вопросы по настройке сети для коробочного Битрикс24.

Минимум: 22 (SSH), 80 (HTTP), 443 (HTTPS). Push Server 2.0 работает через стандартные порты (WSS на 443). Порты 8893/8894 устарели — они для старого nginx-push-stream-module. Для телефонии: 5060 TCP/UDP (SIP), 3478 TCP/UDP (STUN). Для видеозвонков: 7881 TCP, UDP 1024-65000.

Да, частично. Портал, CRM, задачи, чаты (с Push Server 2.0), почта, 1С — полностью офлайн. Телефония — только через Asterisk. Видео — только Enterprise + свой TURN. Маркетплейс, обновления, открытые линии, CoPilot требуют интернет.

Да. SSL обязателен для телефонии VoxImplant, видеозвонков, десктоп-приложения и Push Server 2.0 (WSS). Используйте Let’s Encrypt или коммерческий сертификат.

Push Server 2.0 работает через WSS на порту 443. Проверьте: 1) SSL-сертификат валиден; 2) nginx проксирует WebSocket (/bitrix/subws/); 3) Push Server установлен и запущен. Если ВМ старая (< 7.3) — обновите до Push Server 2.0.

Проверьте: 1) SSL-сертификат установлен и не истёк; 2) порт 443 открыт для входящих и исходящих; 3) сервер доступен к oauth.bitrix.info, rtc-cloud.bitrix.info. За прокси — настройте whitelist доменов.

Видеозвонки требуют: 443 TCP, 7881 TCP, UDP 1024-65000, TURN-сервер turn.calls.bitrix24.com:443. Для быстрой диагностики используйте calltest.bitrix24.ru — сервис проверит камеру, микрофон и сеть. В Enterprise можно развернуть свой TURN.

Настраиваем и сопровождаем серверы Битрикс24. Разберёмся с сетью, портами, сертификатами, резервным копированием и обновлениями — чтобы вы занимались бизнесом, а не iptables.