Домен попал в черный список DNSBL: как проверить и выйти

Содержание

Что такое DNSBL и почему домен попал в черный список

Если домен попал в черный список DNSBL — письма с вашего сервера будут отклоняться или помечаться как спам на стороне получателя. DNSBL (DNS-based Blackhole List) — это базы данных IP-адресов и доменов, замеченных в рассылке спама или вредоносной активности.

Попадание в черный список — одна из главных причин, почему корпоративная почта попадает в спам. Причём вы можете не знать о проблеме неделями, пока клиенты не сообщат, что не получают ваши письма.

В этой статье — как проверить IP и домен в основных DNSBL, как выйти из черного списка и как настроить автоматический мониторинг, чтобы узнавать о попадании в течение минут, а не дней.

Как проверить IP и домен в DNSBL

Проверка DNSBL выполняется через DNS-запрос: IP-адрес записывается в обратном порядке и добавляется к зоне черного списка. Если запись существует — IP заблокирован.

Принцип работы: для проверки IP 193.187.96.108 в Spamhaus ZEN выполняется DNS-запрос к 108.96.187.193.zen.spamhaus.org. Если ответ — A-запись (например, 127.0.0.2), IP в списке. Пустой ответ (NXDOMAIN) — IP чист.

Коды возврата Spamhaus ZEN:

127.0.0.2— SBL (Spamhaus Block List) — прямые источники спама127.0.0.3— SBL CSS — ботнеты, скомпрометированные серверы127.0.0.4-7— XBL (Exploits Block List) — заражённые хосты127.0.0.10-11— PBL (Policy Block List) — динамические IP, не предназначенные для отправки почты

Полный чек-лист проверки доставляемости включает DNSBL как пункт 11 из 15 обязательных проверок.

Основные черные списки и их особенности

Не все DNSBL одинаково влияют на доставляемость. Крупные почтовые провайдеры (Google, Microsoft, Яндекс) используют ограниченный набор списков. Ниже — основные DNSBL и их особенности.

Spamhaus ZEN — самый влиятельный DNSBL. Объединяет SBL, XBL и PBL. Используется большинством крупных почтовых провайдеров. Делистинг через spamhaus.org/lookup/ — ручной запрос, рассмотрение в течение 24-48 часов.

SpamCop — автоматический список на основе жалоб пользователей. IP удаляется автоматически через 24 часа после последней жалобы. Не требует ручного делистинга.

Barracuda BRBL — используется устройствами Barracuda и некоторыми провайдерами. Делистинг через barracudacentral.org/rbl/removal-request. Требует регистрации.

UCEPROTECT — три уровня блокировки: Level 1 (отдельный IP), Level 2 (подсеть /24), Level 3 (провайдер). Автоматический делистинг через 7 дней. Платный ускоренный делистинг — спорная практика, многие считают UCEPROTECT менее надёжным.

SORBS — старый список, частично устарел после смены владельца. Влияние на доставляемость снизилось, но некоторые серверы всё ещё его проверяют.

# Ручная проверка IP в Spamhaus ZEN

# IP: 193.187.96.108 → обратный порядок: 108.96.187.193

dig +short 108.96.187.193.zen.spamhaus.org

# Пустой ответ = чисто

# 127.0.0.x = заблокирован (см. коды выше)

# Проверка в SpamCop

dig +short 108.96.187.193.bl.spamcop.net

# Проверка в Barracuda BRBL

dig +short 108.96.187.193.b.barracudacentral.org

# Быстрая проверка по нескольким DNSBL одной командой (bash)

IP="193.187.96.108"

REV=$(echo $IP | awk -F. '{print $4"."$3"."$2"."$1}')

for zone in zen.spamhaus.org bl.spamcop.net b.barracudacentral.org dnsbl.sorbs.net cbl.abuseat.org; do

RESULT=$(dig +short "$REV.$zone")

if [ -n "$RESULT" ]; then

echo "LISTED in $zone: $RESULT"

else

echo "CLEAN in $zone"

fi

done

Как выйти из черного списка: пошаговая инструкция

Если домен попал в черный список DNSBL, действуйте в следующем порядке:

Шаг 1: Определите причину. Попадание в DNSBL — следствие, не причина. Проверьте:

- Логи почтового сервера на признаки несанкционированной рассылки

- Скомпрометированные учётные записи (подбор пароля, утечка)

- Открытый relay (сервер пересылает почту от любого отправителя)

- Заражённые серверы в той же подсети (для UCEPROTECT Level 2/3)

Шаг 2: Устраните причину. Без устранения причины делистинг бесполезен — IP попадёт обратно в список.

Шаг 3: Подайте запрос на делистинг. Для каждого DNSBL — свой процесс. Убедитесь, что настройка SPF DKIM DMARC выполнена корректно — многие DNSBL проверяют эти записи перед делистингом.

Шаг 4: Дождитесь обновления. DNS-кэширование может задерживать обновление от 1 до 48 часов даже после успешного делистинга.

При администрировании серверов наших клиентов мы выполняем делистинг в рамках SLA — время реагирования 10-15 минут благодаря мониторингу 24/7.

# Проверка логов Postfix на несанкционированную рассылку

# Количество писем за последний час:

grep "$(date '+%b %d %H')" /var/log/mail.log | grep "status=sent" | wc -l

# Топ-10 отправителей:

grep "status=sent" /var/log/mail.log | grep -oP 'from=<[^>]+>' | sort | uniq -c | sort -rn | head -10

# Проверка открытого relay:

telnet mail.example.com 25

EHLO test

MAIL FROM:<test@external.com>

RCPT TO:<test@another-external.com>

# Если сервер принимает — relay открыт!

# Проверка статуса после делистинга

dig +short 108.96.187.193.zen.spamhaus.org

# Пустой ответ = успешно удалён

# Принудительная очистка DNS-кэша на сервере

systemd-resolve --flush-caches # systemd-resolved

# или

rndc flush # BIND

# или

unbound-control flush_zone zen.spamhaus.org # Unbound

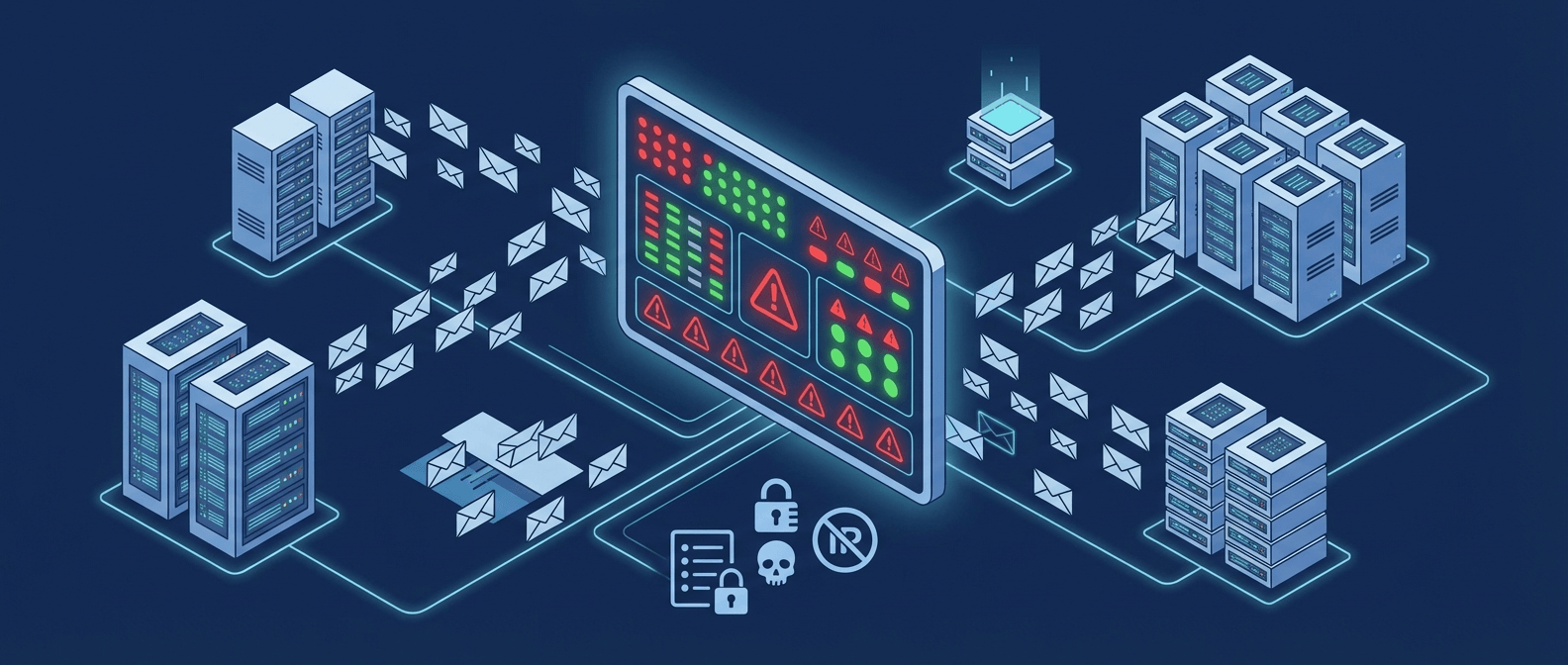

Ручная проверка DNSBL — это реактивный подход: вы узнаёте о проблеме, когда клиенты уже не получают письма. Автоматический мониторинг позволяет обнаружить попадание в черный список в течение минут.

Мы используем open-source шаблон zabbix-mail-dns-audit для Zabbix 7.0+, который проверяет IP-адреса MX-серверов по нескольким DNSBL каждые 1-4 часа.

Что мониторит шаблон:

- Spamhaus ZEN (SBL + XBL + PBL)

- SpamCop

- Настраиваемый список дополнительных зон

Триггеры:

- LISTED — IP найден в DNSBL (severity: High)

- CHECK FAILED — не удалось выполнить DNS-запрос (severity: Warning)

- POLICY/ERROR — ответ DNSBL не соответствует ожидаемому формату

Шаблон работает совместно с проверками SPF, DKIM, DMARC и PTR — полная проверка доставляемости корпоративной почты из одного дашборда.

Подробнее — в нашей статье автоматический мониторинг через Zabbix.

Как не попасть в черный список повторно

Предотвратить попадание в черный список проще, чем выходить из него. Раскройте каждый пункт для подробностей.

Корректная настройка SPF DKIM DMARC — первый барьер. SPF с -all, DKIM с 2048-битным ключом и DMARC с p=reject предотвращают подделку домена и снижают риск попадания в DNSBL из-за спуфинга.

Ограничьте количество писем в час (rate limiting в Postfix: smtpd_client_message_rate_limit = 100). Мониторьте объём исходящей почты — резкий рост может указывать на скомпрометированную учётную запись. Настройте оповещения при превышении порога.

Большинство попаданий в DNSBL вызваны не уязвимостями сервера, а скомпрометированными паролями пользователей. Используйте fail2ban для защиты от брутфорса, требуйте сложные пароли, включите двухфакторную аутентификацию для доступа к почте.

UCEPROTECT Level 2 и Level 3 блокируют целые подсети и провайдеров. Если ваш VPS-хостер допускает спамеров в той же подсети — ваш IP страдает. Выбирайте хостинг с чистой IP-репутацией. При настройке почты под ключ мы выделяем чистые IP-адреса для каждого клиента.

Не ждите жалоб клиентов

Если домен попал в черный список DNSBL — это сигнал о проблеме в инфраструктуре. Устраните причину, выполните делистинг и настройте автоматический мониторинг, чтобы не оказаться в такой ситуации снова.

Ключевые действия:

- Проверьте IP по Spamhaus, SpamCop и Barracuda прямо сейчас

- Настройте мониторинг через zabbix-mail-dns-audit

- Убедитесь, что SPF, DKIM и DMARC настроены корректно

Нужна помощь с делистингом или настройкой мониторинга? Мы выполним аудит вашей почты бесплатно — узнайте подробности.

Закажите бесплатный аудит — мы проверим ваш IP по всем основным DNSBL и дадим рекомендации по улучшению репутации.

Часто задаваемые вопросы

Ответы на вопросы о черных списках DNSBL и делистинге.

Зависит от DNSBL: SpamCop — автоматически через 24 часа, Spamhaus — 24-48 часов после запроса, UCEPROTECT — 7 дней автоматически или платный ускоренный делистинг. Барракуда — 12-24 часа после запроса.

Частые причины: скомпрометированная учётная запись сотрудника, заражённый компьютер в сети, открытый relay на сервере, плохие соседи в подсети (для UCEPROTECT Level 2/3). Также некоторые DNSBL добавляют IP за отсутствие PTR-записи или SPF.

Основные DNSBL (Spamhaus, SpamCop, Barracuda) предоставляют бесплатный делистинг. UCEPROTECT предлагает платный ускоренный вариант, но это необязательно — IP удаляется бесплатно через 7 дней. Остерегайтесь сервисов, которые берут деньги за делистинг из бесплатных списков.

При ручной проверке — минимум раз в неделю. Оптимально — автоматический мониторинг каждые 1-4 часа через Zabbix или аналогичную систему. Мы рекомендуем шаблон zabbix-mail-dns-audit для непрерывного мониторинга.

DNSBL напрямую не влияет на SEO (поисковые системы не проверяют DNSBL). Но если ваши email-рассылки не доходят до подписчиков из-за блокировки, это косвенно снижает engagement, конверсии и доверие к домену.