Аудит IT-инфраструктуры: что открыто в вашей сети и как это проверить

Аудит IT инфраструктуры — это не разовая проверка по требованию регулятора, а базовая практика безопасности. Большинство компаний узнают об открытых сервисах только после инцидента: утечки данных, шифровальщика или звонка из «службы безопасности». IVRE — open-source фреймворк, который позволяет провести аудит IT инфраструктуры самостоятельно: увидеть собственную сеть глазами злоумышленника, бесплатно, на своём сервере, без отправки данных в облако.

В статье — как развернуть IVRE v0.9.21 за 15 минут, запустить первое сканирование и что именно стоит искать в результатах.

Ключевой тезис: IVRE — self-hosted аналог Shodan и Censys: сканирует вашу сеть, собирает данные об открытых сервисах и визуализирует результаты в веб-интерфейсе. Инструмент показывает, что видит атакующий — до того как он начнёт атаку.

Содержание

Что такое IVRE

IVRE (Instrument de veille sur les réseaux extérieurs — «Инструмент наблюдения за внешними сетями») — открытый фреймворк для разведки сетевой инфраструктуры. Проект развивается с 2011 года, последняя стабильная версия — 0.9.21, доступна в Kali Linux, PyPI и Docker Hub.

По возможностям IVRE сопоставим с коммерческими сервисами Shodan, ZoomEye и Censys, но работает полностью локально: данные остаются в вашей инфраструктуре. Это принципиально важно для компаний с требованиями к конфиденциальности данных и закрытым периметром.

Что умеет IVRE:

- Импортирует результаты сканирования из Nmap, Masscan, ZGrab2, httpx

- Хранит данные в MongoDB с индексацией по IP, порту, сервису, версии

- Предоставляет веб-интерфейс для фильтрации и анализа результатов

- Обогащает данные из внешних источников: GeoIP, BGP-префиксы, данные RIPE

- Поддерживает пассивный мониторинг через Zeek и p0f без активного сканирования

- Интегрируется через Python API и CLI для автоматизации аудита

Два режима работы: активное сканирование (IVRE сам отправляет пакеты в сеть) и пассивный мониторинг (анализ трафика без зондирования хостов). Первый даёт полную картину быстро, второй подходит для production-окружений, где нежелательна дополнительная нагрузка на сеть.

Развёртывание IVRE через Docker Compose

Самый простой способ запустить IVRE — через Docker Compose. Требования: Docker Engine 24+, Docker Compose v2 (команда docker compose, не legacy docker-compose), минимум 4 ГБ RAM, 20 ГБ свободного места на диске.

Клонируем репозиторий и запускаем стек:

git clone https://github.com/ivre/ivre

cd ivre/docker

docker compose up -d

Поднимается пять контейнеров:

- client — CLI-инструменты для импорта данных и управления базой

- mongodb — база данных для хранения результатов сканирования

- wsgi — backend API для веб-интерфейса

- httpd — веб-сервер Nginx, интерфейс доступен на

http://localhost/ - dokuwiki — встроенная wiki для аннотаций хостов и документирования находок

Важно перед использованием: веб-интерфейс IVRE не имеет аутентификации по умолчанию. Обязательно ограничьте доступ — nginx basic auth, firewall-правило или вынесите за VPN. Не открывайте порт 80 в публичный интернет.

При использовании Vagrant-варианта деплоя: если vagrant up зависает при загрузке образов, повторный запуск команды решает проблему. Docker-путь стабильнее и быстрее.

Первое сканирование и импорт данных

После запуска стека запускаем сканирование локальной сети. Заменяем 192.168.1.0/24 на диапазон вашей сети:

# Сканирование с определением версий сервисов

nmap -sV -oX scan_results.xml 192.168.1.0/24

Ключ -sV запускает определение версий — именно он позволяет IVRE показать не просто «порт 22 открыт», а «OpenSSH 7.4» или «OpenSSH 9.9p1». Разница принципиальная для оценки рисков.

Импортируем результаты в базу IVRE:

# Копируем XML в контейнер

docker cp scan_results.xml ivre-client-1:/results/

# Импорт в базу (категория internal — для внутренней сети)

docker compose exec client ivre scan2db -c internal -s NMAP -r /results/scan_results.xml

# Подготовка к отображению в веб-интерфейсе

docker compose exec client ivre db2view

# Обогащение внешними данными (GeoIP, BGP-префиксы)

docker compose exec client ivre getwebdata

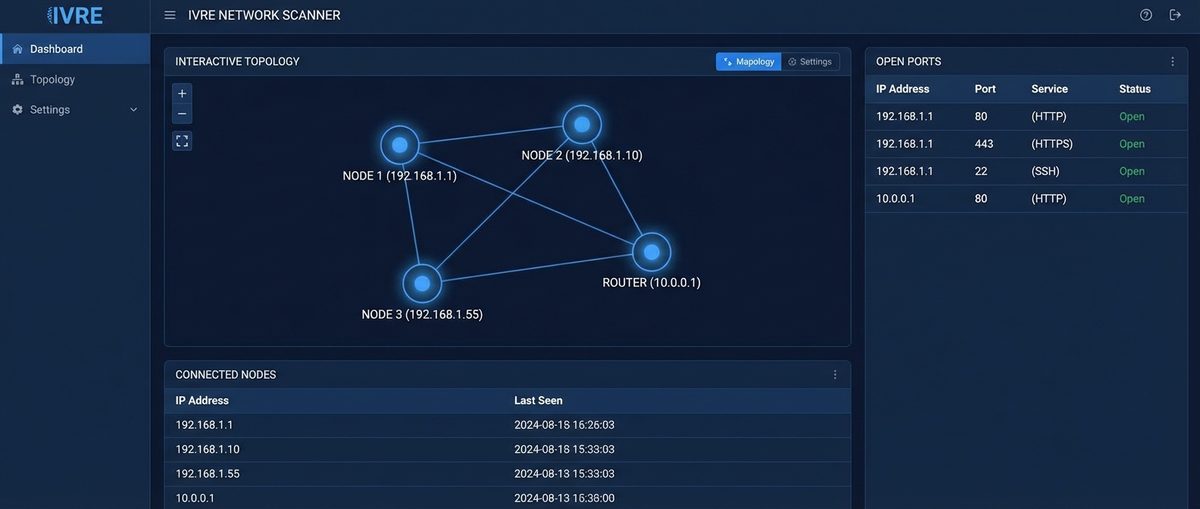

После выполнения команд открываем http://localhost/. В веб-интерфейсе доступны:

- Поиск по IP-адресу, диапазону, имени хоста

- Фильтрация по открытым портам и сервисам

- Фильтрация по версиям:

version:OpenSSH 7— покажет все хосты с устаревшим SSH - Карта инфраструктуры с группировкой по подсетям

Для крупных сетей (>500 хостов) с Masscan вместо Nmap — быстрее, меньше деталей:

masscan -p1-65535 192.168.1.0/24 --rate=1000 -oX masscan_results.xml

docker compose exec client ivre scan2db -c internal -s MASSCAN -r /results/masscan_results.xml

Что вы найдёте: реальные угрозы 2025–2026

Перечисленные ниже находки — не абстрактные страшилки, а задокументированные CVE с подтверждёнными инцидентами. IVRE помогает обнаружить именно их до того, как это сделает автоматический сканер злоумышленника.

MongoDB без аутентификации (порт 27017)

В декабре 2025 года CISA добавила CVE-2025-14847 («MongoBleed») в каталог Known Exploited Vulnerabilities. Уязвимость позволяет извлекать credentials и пользовательские данные из памяти сервера без аутентификации через специально сформированные сетевые пакеты с Zlib-компрессией. По данным Censys, на январь 2026 в интернете обнаружено 87 000 открытых инстанций MongoDB — большинство уязвимы.

IVRE покажет любой хост с открытым портом 27017, включая те, что оказались в DMZ или стали доступны после изменения сетевых правил.

OpenSSH устаревших версий (порт 22)

В феврале 2025 года Qualys опубликовала две критические уязвимости OpenSSH. CVE-2025-26465 позволяет выполнить атаку «человек посредине» на SSH-клиент при включённой опции VerifyHostKeyDNS — без взаимодействия с пользователем. CVE-2025-26466 даёт возможность DoS-атаки до аутентификации. Затронуты версии 6.8p1–9.9p1. Исправление — в OpenSSH 9.9p2.

IVRE с ключом -sV определяет точную версию OpenSSH на каждом хосте. Запрос в веб-интерфейсе version:OpenSSH с сортировкой покажет все устаревшие экземпляры одним списком.

RDP открыт наружу (порт 3389)

По данным Sophos за 2025 год: RDP участвует в 90% расследованных инцидентов с шифровальщиками. В октябре 2025 GreyNoise зафиксировал свыше 100 000 уникальных IP-адресов, непрерывно сканирующих порт 3389. В июле 2025 опубликована CVE-2025-48817 — RCE через RDP-клиент при подключении к вредоносному серверу.

Любой хост с портом 3389, доступным из интернета или из DMZ без дополнительной защиты — немедленная точка внимания. IVRE покажет его в первом же скане.

Административные веб-интерфейсы без TLS

Роутеры, NAS, панели управления серверами на нестандартных портах (8080, 8443, 10000, 9090) без HTTPS передают учётные данные в открытом виде. IVRE через ZGrab2 индексирует HTTP-заголовки, сертификаты и баннеры — всё, что помогает идентифицировать незащищённые интерфейсы управления.

Нет времени разбираться в результатах самостоятельно? Аудит инфраструктуры и закрытие выявленных проблем входят в нашу услугу Администрирование серверов под ключ.

Пассивный режим: мониторинг без сканирования

Активное сканирование — не единственный режим IVRE. Пассивный мониторинг анализирует реальный сетевой трафик через Zeek (bro) и p0f без отправки каких-либо пакетов в сеть. Это принципиально другой подход.

Когда пассивный режим предпочтительнее:

- В production-окружениях, где активный скан может вызвать ложные срабатывания IDS или нагрузить критичные сервисы

- При непрерывном мониторинге — пассивный датчик работает постоянно и фиксирует новые хосты по мере их появления в трафике

- Для обнаружения сервисов, которые активный скан мог пропустить из-за firewall-правил

Как это работает: сенсор Zeek устанавливается на точку зеркалирования трафика (SPAN-порт на коммутаторе или network tap). Он анализирует соединения и отправляет структурированные данные в базу IVRE. Результаты попадают в тот же веб-интерфейс, что и данные активных сканов.

Пассивный режим требует отдельного деплоя сенсора и настройки зеркалирования трафика — это занимает больше времени, чем запуск Docker Compose. Зато после настройки инфраструктура сканирует себя сама.

Если выстраивать полноценный мониторинг инфраструктуры, включая uptime, доступность портов и аномалии — посмотрите на нашу услугу Комплексного мониторинга.

Ограничения: что IVRE не делает

Честная оценка инструмента важна для принятия решений. Вот что IVRE не умеет и о чём стоит знать заранее:

- IVRE — инструмент видимости, не защиты. Он показывает открытые порты и версии сервисов. Устранение уязвимостей — отдельная работа.

- IVRE не CVE-сканер. Он не проверяет, уязвим ли конкретный сервис к конкретной CVE — для этого нужен OpenVAS / Greenbone. IVRE показывает версию, вывод «уязвим или нет» делает администратор.

- Активный скан в production без согласования — риск. Nmap с ключом

-sVсоздаёт нагрузку на сеть и может вызвать ложные срабатывания IDS. Согласуйте скан с командой и проведите его в нерабочее время или на изолированном сегменте. - MongoDB backend требует ресурсов. Для сети от 1000 хостов планируйте хранилище от 20 ГБ+. При регулярных сканах объём растёт.

- Веб-интерфейс без аутентификации по умолчанию. Это не баг — так задумано для гибкости. Но перед использованием обязательно настройте nginx basic auth или ограничьте доступ по IP. Доступный из интернета IVRE — это база данных вашей инфраструктуры в открытом виде.

Дополнительный материал по аудиту конфигурации серверных сервисов: Проверка конфигурации Nginx — обзор линтеров. По безопасности Active Directory-инфраструктуры — подробный технический разбор: Безопасная архитектура и защита Active Directory.

Что делать с результатами сканирования

После первого скана у вас будет список хостов с открытыми портами и версиями сервисов. Вот последовательность действий:

- Инвентаризация. Проверьте, все ли найденные хосты вам известны. Незнакомый хост с открытым портом — первый приоритет.

- Закрыть лишнее. Всё, что не должно быть доступно снаружи или из DMZ — закрыть на firewall. RDP, MongoDB, административные интерфейсы — минимум: за VPN.

- Обновить OpenSSH. Версии ниже 9.9p2 содержат CVE-2025-26465 и CVE-2025-26466. Обновление на большинстве дистрибутивов —

apt upgrade openssh-serverилиdnf upgrade openssh-server. - Включить аутентификацию MongoDB. Если MongoDB запущена без аутентификации — это MongoBleed (CVE-2025-14847) в незащищённом виде. Минимальный шаг: включить

security.authorization: enabledв конфигурации и bind к127.0.0.1. - RDP — за VPN или NLA. Если RDP нужен для удалённой работы — перенесите его за WireGuard или включите Network Level Authentication + ограничение по IP.

- Повторный скан через 30 дней. Инфраструктура меняется: новые сервисы, обновления, изменение правил firewall. Регулярный скан — способ убедиться, что ничего не «открылось» случайно.

Итог

- IVRE v0.9.21 — self-hosted аналог Shodan: видит то же, что и злоумышленник, данные остаются в вашей сети

- MongoBleed (CVE-2025-14847), OpenSSH CVE-2025-26465, RDP (90% ransomware) — реальные угрозы, которые IVRE обнаруживает в первом же скане

- Пассивный режим через Zeek — мониторинг трафика без нагрузки на сеть, подходит для production

- IVRE показывает проблему, но не устраняет её — закрытие уязвимостей требует отдельной работы

Часто задаваемые вопросы

IVRE показывает картину — интерпретация результатов и закрытие уязвимостей требуют времени и экспертизы. Аудит инфраструктуры, настройка firewall и устранение находок входят в наш пакет администрирования серверов.