Автоматизация увольнения сотрудника: кейс отключения от 7 корпоративных систем

Пятница, 17:50. HR сообщает, что сотрудник уволен. Системный администратор начинает обходить системы вручную: Active Directory, Битрикс24, почта, VPN, VDI, RDP-сессии… К понедельнику выясняется, что бывший сотрудник зашёл в CRM через сохранённую сессию на телефоне и выгрузил клиентскую базу.

Для компании «Мототехника» это была последняя капля. Перед нашей командой поставили задачу: полностью автоматизировать процесс отключения уволенных сотрудников от всех корпоративных систем — без ручных операций и без права на ошибку.

Почему автоматизация увольнения сотрудника стала критически важной

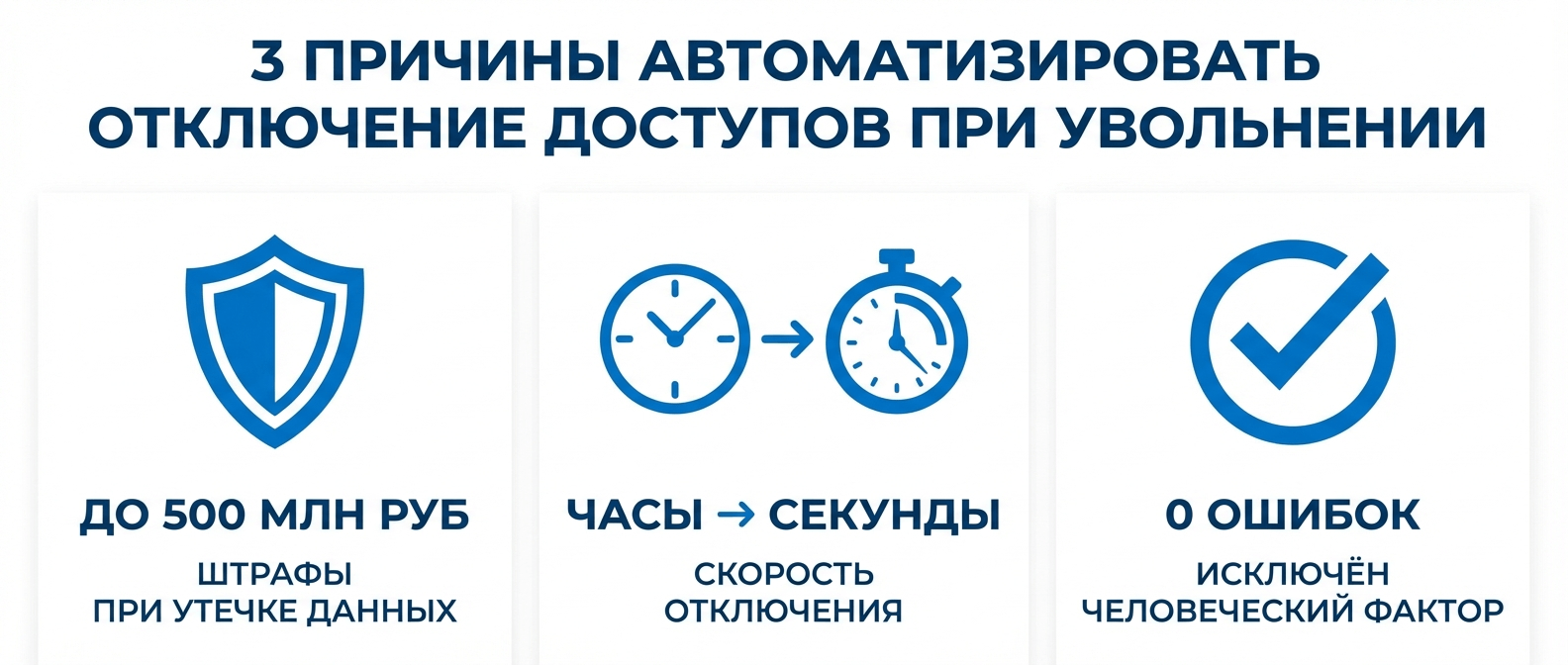

Незакрытые доступы уволенного — это не абстрактный риск, а конкретная угроза бизнесу. В 2025 году цена ошибки выросла кратно: российское законодательство радикально ужесточило ответственность за утечки персональных данных.

Федеральный закон от 30.11.2024 № 420-ФЗ (вступил в силу 30 мая 2025 года) внёс изменения в ст. 13.11 КоАП РФ и впервые ввёл оборотные штрафы за утечки персональных данных:

- Утечка данных от 1 000 до 10 000 физлиц — штраф от 3 до 5 млн рублей

- Утечка данных от 10 000 до 100 000 физлиц — от 5 до 10 млн рублей

- Утечка данных более 100 000 физлиц — от 10 до 15 млн рублей

- За повторную утечку — от 1% до 3% годовой выручки (не менее 20 млн, до 500 млн рублей)

- Неуведомление Роскомнадзора об утечке — от 1 до 3 млн рублей

Источник: КонсультантПлюс

По данным Роскомнадзора, в 2024 году было зафиксировано 135 утечек баз данных, в результате которых в открытый доступ попало более 710 миллионов записей о россиянах. Согласно исследованию InfoWatch, в 2024 году 15,1% всех утечек произошли по вине действующих или бывших сотрудников.

Незаблокированная учётная запись уволенного — прямой вектор для утечки: CRM-данные, клиентские базы, внутренняя переписка, финансовые документы.

Не уверены, что все доступы бывших сотрудников закрыты?

Проведём аудит безопасности доступов в вашей инфраструктуре — определим незакрытые учётные записи и составим план устранения.

Как было до: ручной процесс увольнения сотрудника

До внедрения автоматизации процесс отключения уволенного сотрудника в компании «Мототехника» выглядел типично: HR отправлял письмо системному администратору, тот по памяти или по чек-листу обходил системы одну за другой. В среднем на полное отключение уходило от 2 до 8 часов рабочего времени — если администратор был доступен. При увольнении в пятницу вечером или в праздник доступы оставались открытыми до следующего рабочего дня.

| Параметр | Ручной процесс | После автоматизации |

|---|---|---|

| Время полного отключения | От 2 часов до 2 рабочих дней | Менее 60 секунд |

| Зависимость от человека | Полная — сисадмин может быть занят | Нулевая — запускается автоматически |

| Риск пропуска системы | Высокий — RDP-сессии и БД часто забывают | Исключён — все 7 систем по цепочке |

| Контроль и аудит | Отсутствует — нет фиксации | Полный — автоматический отчёт |

| Работа в нерабочее время | Невозможна без дежурного | 24/7 — запускается по событию |

Ключевая проблема — задержка между моментом увольнения и фактическим отключением доступов. За это время бывший сотрудник сохраняет полный доступ к корпоративным данным.

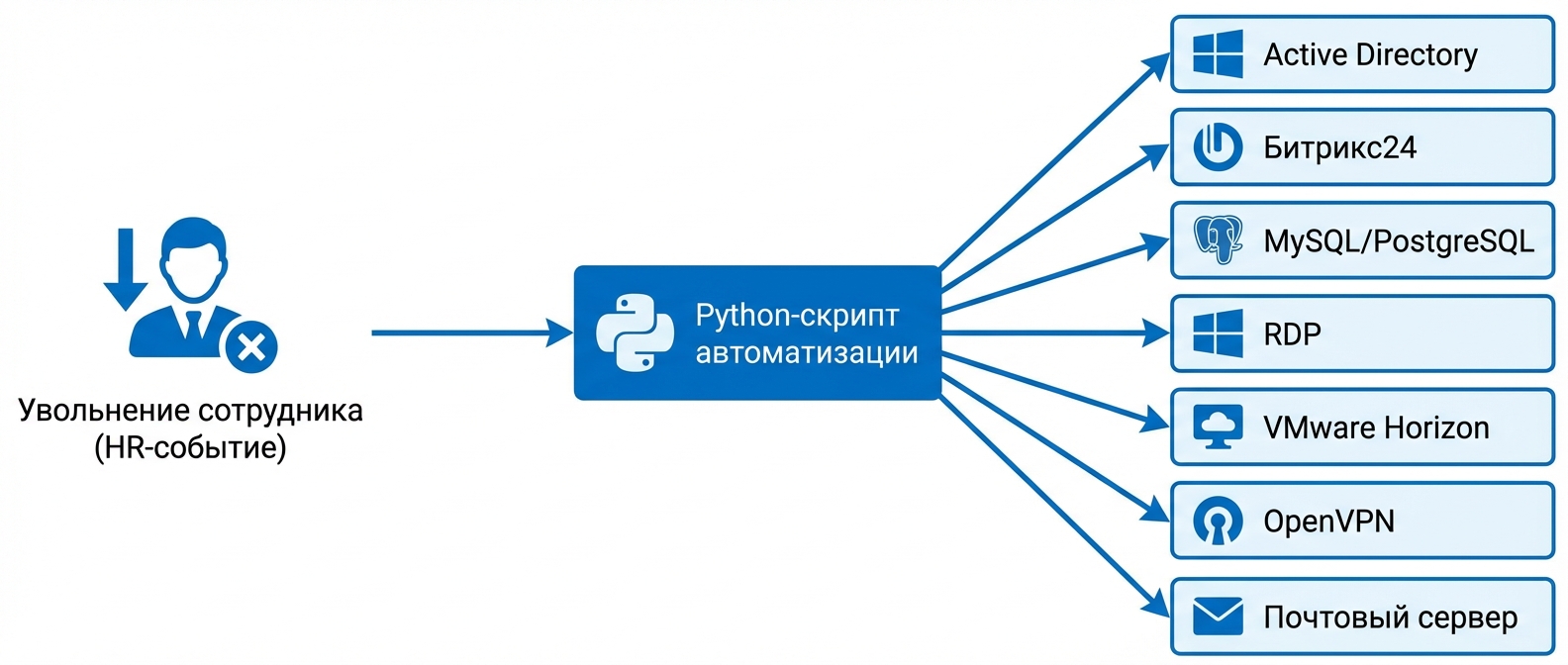

Архитектура решения: автоматизация увольнения сотрудника

Мы разработали событийно-управляемую архитектуру, в которой инициатором процесса может быть любая кадровая система: 1С:ЗУП, Битрикс24, CRM или Telegram-бот. При поступлении события об увольнении сервер на Linux принимает Webhook и запускает автоматизированную цепочку из 7 этапов.

7 этапов автоматического отключения уволенного сотрудника

Active Directory — центральная точка управления доступом. Блокировка учётной записи здесь автоматически ограничивает доступ ко всем сервисам с доменной аутентификацией.

Python-скрипт принимает данные через Webhook (логин, идентификатор, отдел, должность), обращается к LDAP-службе для получения DN пользователя, запускает PowerShell-скрипт через SSH/WinRM — Set-ADUser -Enabled $false.

Pythonldap3PowerShellSSH / WinRM

Active Directory является центральным узлом аутентификации в большинстве корпоративных сетей. Именно поэтому автоматизация увольнения сотрудника начинается с этого этапа: блокировка в AD мгновенно разрывает доступ к файловым серверам, корпоративной почте Exchange, принтерам и всем сервисам с доменной аутентификацией. Скрипт логирует точное время операции с именем уволенного — ключевой факт для отчётности по 152-ФЗ.

Python-скрипт обращается к REST API Битрикс24: блокирует пользователя, закрывает все активные подключения и принудительно завершает сессии. Обработка JSON-ответов фиксирует статус для итогового отчёта.

PythonrequestsBitrix24 REST API

Битрикс24 часто остаётся незакрытым при ручном увольнении — администраторы забывают об API-токенах и мобильных сессиях. Наш скрипт последовательно: блокирует учётную запись через REST API Битрикс24, отзывает все OAuth-токены, завершает активные сессии мессенджера и закрывает доступ к CRM. Автоматизация увольнения сотрудника для Битрикс24 работает как с облачной, так и с коробочной версией.

Критический этап: даже после блокировки в AD сохранённые сессии в БД позволяют продолжить работу. Python-скрипт подключается через pymysql и psycopg2, удаляет все записи о сессиях и устройствах. Повторный вход невозможен даже если AD-аккаунт по ошибке включат обратно.

Pythonpymysqlpsycopg2SQL

Активные сессии в базах данных — один из наиболее опасных незакрытых векторов. Бывший сотрудник может использовать сохранённое подключение BI-инструмента или скрипта даже после блокировки домена. Скрипт опрашивает pg_stat_activity (PostgreSQL) и information_schema.processlist (MySQL), принудительно завершает все соединения по имени пользователя и отзывает привилегии.

PowerShell-сценарий получает список серверов из AD командой Get-ADComputer. На каждом через Invoke-Command проверяется наличие сессии уволенного (quser / qwinsta) и принудительно завершается.

PowerShellGet-ADComputerInvoke-Command

RDP-сессии на терминальных серверах часто «зависают» в состоянии Disconnected и сохраняют аутентификацию. Скрипт через WinRM выполняет query session и rdsclip, принудительно завершает сессии командой logoff. После завершения RDP-этапа доступ к терминальным серверам полностью разрывается без перезагрузки сервера.

Через PowerCLI скрипт подключается к Connection Server (Connect-HVServer), находит пользователя и завершает все десктопные сессии (Remove-HVSession). Уволенный теряет доступ к VDI-инфраструктуре.

PowerCLIConnect-HVServerRemove-HVSession

VMware Horizon Instant Clone и Linked Clone держат сессию пользователя до явного отзыва. Скрипт обращается к Horizon REST API, принудительно завершает сессию и помещает учётную запись в карантин. Это гарантирует, что при автоматизации увольнения сотрудника VDI-рабочее место недоступно в течение секунд, а не часов.

Через XML-RPC API OpenVPN Access Server Python-скрипт удаляет/блокирует профиль и разрывает все текущие VPN-сессии. Бывший сотрудник не сможет подключиться к корпоративной сети удалённо.

PythonXML-RPCOpenVPN Access Server API

OpenVPN хранит активные туннели независимо от статуса в AD. Скрипт отзывает сертификат пользователя в CRL, перезагружает CRL на сервере OpenVPN без разрыва других соединений и отправляет команду kill на management-интерфейс для немедленного разрыва текущего тоннеля. Поддерживается также WireGuard — удаление peer-конфигурации из wg0.conf.

Блокировка почтового доступа:

- Microsoft Exchange — Exchange Management Shell или EWS API;

- Kerio Connect — Kerio Administration API;

- Postfix + Dovecot — Python-скрипт изменяет записи в БД, завершает IMAP/POP3/SMTP-сессии.

PowerShellExchangeKerio APIPythonDovecotPostfix

Почта — последний рубеж: уволенный сотрудник может получать письма клиентов, сбрасывать пароли через «Забыл пароль» или получать OTP для двухфакторной аутентификации. В зависимости от системы: Exchange (Set-Mailbox -HiddenFromAddressListsEnabled, Disable-Mailbox), Kerio Connect (REST API), Postfix+Dovecot (userdb suspend + doveadm kick). Автоматизация увольнения сотрудника завершается отправкой итогового отчёта.

Обработка ошибок и безопасность решения

Retry-логика. Каждый этап независим. При ошибке — до 3 повторных попыток с экспоненциальной задержкой. Остальные этапы продолжаются. Ошибочный шаг фиксируется в отчёте.

Аутентификация Webhook. HMAC-подпись + список разрешённых IP. Инициировать отключение может только авторизованная система.

Логирование и аудит. Каждое действие с timestamp. Критически важно для соответствия ФЗ № 152-ФЗ — при проверке Роскомнадзора можно документально подтвердить время отзыва доступов.

Масштабируемость. Работает одинаково для компании с 50 и с 1 000+ сотрудниками. Каждое увольнение — отдельное событие.

Финальный отчёт: полный контроль над процессом

После завершения всех этапов автоматически формируется структурированный отчёт. Python-скрипт собирает статус каждого шага, генерирует отчёт в формате JSON или Markdown и отправляет его: в чат Битрикс24 (через REST API) или в Telegram (через Bot API).

Отчёт содержит: ФИО и идентификатор сотрудника, дату и время увольнения, статус каждого из 7 этапов с временными метками, количество удалённых сессий и устройств, список систем, требующих ручного вмешательства.

Такая документация критически важна для аудита информационной безопасности: при проверке Роскомнадзора или внутреннем расследовании инцидента руководитель IT-отдела может за секунды предоставить точное время отзыва доступов любого уволенного сотрудника за любой период. Автоматизация увольнения сотрудника с полным audit trail — это не только скорость, но и юридическая защита компании.

Результаты внедрения

24/7

без участия администратора

После внедрения автоматизации увольнения сотрудника в компании «Мототехника» время отключения сократилось с нескольких часов до менее минуты. Ни одного инцидента с несанкционированным доступом бывших сотрудников после запуска системы зафиксировано не было. Решение развёрнуто и сопровождается в рамках нашей услуги администрирования серверов.

Кому подойдёт автоматизация увольнения сотрудника

Автоматизация увольнения сотрудника будет особенно эффективна для компаний с развитой IT-инфраструктурой и регулярной текучестью кадров. Решение актуально для компаний, соответствующих хотя бы нескольким критериям:

- В штате более 50 сотрудников и используется Active Directory или LDAP

- Корпоративный портал на Битрикс24 или аналогичной платформе

- Сотрудники имеют VPN-доступ (OpenVPN, WireGuard) к корпоративной сети

- Используется VDI-инфраструктура (VMware Horizon, Citrix)

- Есть RDP-доступ к терминальным серверам

- Корпоративная почта на Exchange, Kerio Connect, Postfix с Dovecot

- Компания обрабатывает персональные данные клиентов (152-ФЗ)

- Текучесть кадров создаёт регулярную нагрузку на IT-отдел

Частые вопросы

Типовое внедрение для связки AD + Битрикс24 + почта + VPN занимает от 2 до 4 недель: 1 неделя — аудит инфраструктуры и составление технического задания, 1–2 недели — разработка и тестирование скриптов в тестовой среде, 1 неделя — пилотный запуск и передача в эксплуатацию. Сложные инфраструктуры (VDI, несколько почтовых серверов, нестандартные LDAP-схемы): до 6 недель.

Помимо 7 систем кейса (AD, Битрикс24, MySQL/PostgreSQL, RDP, VMware Horizon, OpenVPN, почта), автоматизация увольнения сотрудника может охватывать: 1С (через COM-объект или REST), Jira/Confluence (Atlassian REST API), GitLab/GitHub (API-токены), Zabbix, AWS IAM, Яндекс 360 и другие корпоративные сервисы с REST API или CLI-интерфейсом. Список систем обсуждается на этапе аудита.

Да, облачный Битрикс24 поддерживается в полной мере. Мы используем официальный REST API Битрикс24, доступный в обоих вариантах (cloud и on-premise). Для коробочного Битрикс24 дополнительно доступен прямой доступ к БД для принудительного завершения сессий. Автоматизация увольнения сотрудника в облачном Битрикс24 работает через Webhook с HMAC-авторизацией.

Каждый этап автоматизации увольнения сотрудника работает независимо. При ошибке в одном шаге система выполняет до 3 повторных попыток с экспоненциальной задержкой (1 сек, 4 сек, 9 сек). Если все попытки неуспешны — этап помечается как Failed и вносится в итоговый отчёт с описанием ошибки. Остальные этапы продолжают выполняться. Ответственный получает уведомление через Telegram или Битрикс24 чат.

Да, вместо 1С:ЗУП можно использовать любой источник события об увольнении: SAP HR, Oracle HCM, Bitrix24 HR, HR-модуль ELMA365, кастомная CRM или даже Telegram-бот с авторизацией. Нужны лишь Webhook-запрос с данными сотрудника (логин/email/ID) и токен авторизации. Архитектура автоматизации увольнения сотрудника изначально проектировалась как platform-agnostic.

Решение напрямую закрывает требование 152-ФЗ о своевременном прекращении обработки персональных данных при увольнении. Система фиксирует точное время каждого действия с timestamp, сохраняет полный audit trail, который можно предъявить при проверке Роскомнадзора. Также автоматизация увольнения сотрудника снижает риски по ФЗ № 420-ФЗ: задокументированное мгновенное отключение — весомый аргумент при оценке вины в случае утечки.

Хотите такое же решение для вашей компании?

Обсудим задачу, проведём аудит инфраструктуры и предложим архитектуру автоматизации увольнения сотрудника — под ваши системы и требования.

Или позвоните: +7 (499) 709-73-22